什么是数字签名

有时候我们在访问网页时,浏览器会提示 “此网站的数字证书不可靠” 等类似的信息,究竟什么是数字签名和数字证书呢?

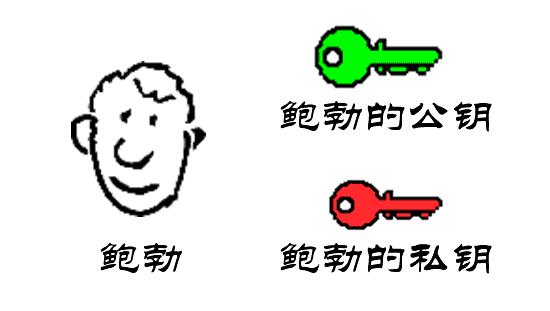

鲍勃有两把钥匙,一把是公钥,另一把是私钥。公钥是公之于众的,所有需要的人都可以获得公钥,但是他的私钥是自己私有的。如果用公钥对数据进行加密,只有用对应的私钥才能解密;如果用私钥对数据进行加密,那么只有用对应的公钥才能解密。

鲍勃把公钥送给他的朋友:帕蒂、道格、苏珊,每人各自一把

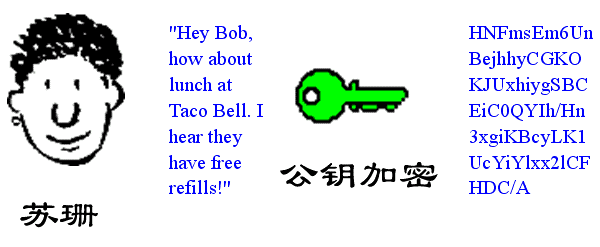

苏珊想要给鲍勃写一封保密信。她写完后用鲍勃的公钥加密,就可以达到保密的效果。

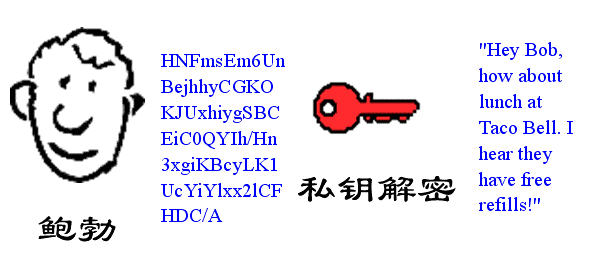

鲍勃收信后,用私钥解密,就看到了信件内容。这里要强调的是,只要鲍勃的私钥不泄露,这封信就是安全的,即使落在别人手里,也无法解密。

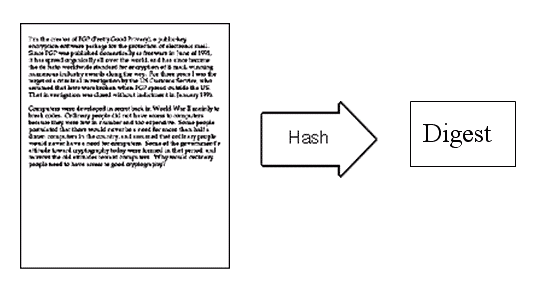

鲍勃给苏珊回信,决定采用”数字签名”。他写完后先用 Hash 函数,生成信件的摘要信息(digest)。

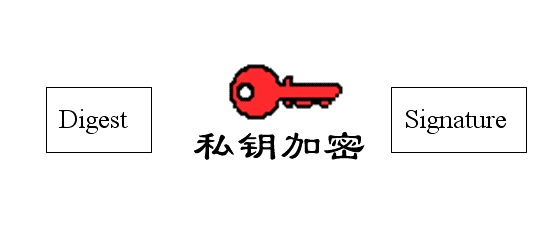

然后鲍勃使用私钥,对这个摘要加密,生成 “数字签名”(signature)。

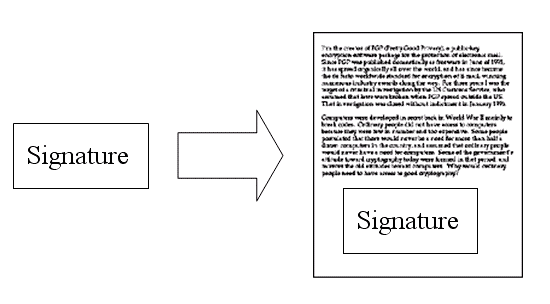

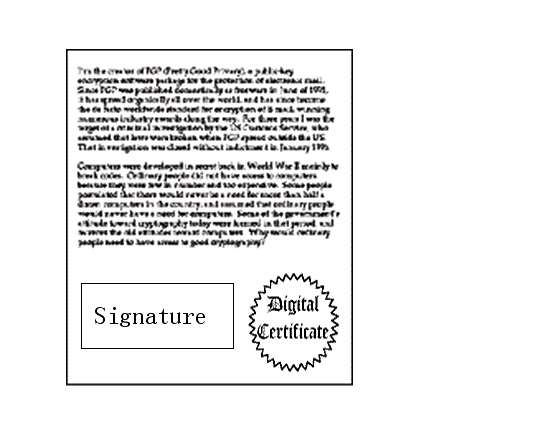

鲍勃将这个签名,附在信件下面,一起发给苏珊。

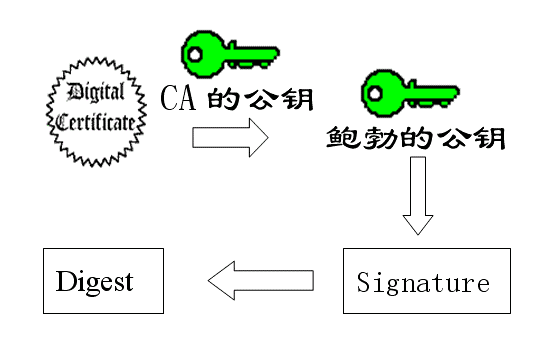

苏珊收信后,取下数字签名,用鲍勃的公钥如果能成功解密,得到信件的摘要,就说明这封信确实是鲍勃发出的。

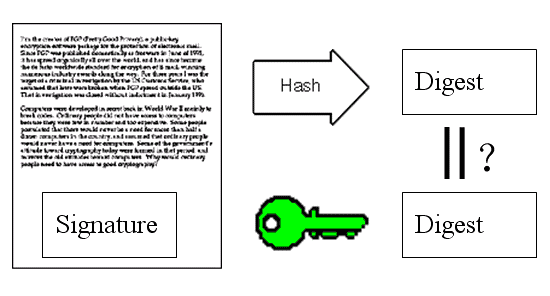

苏珊再对信件本身使用 Hash 函数,将得到的结果,与上一步得到的摘要进行对比。如果两者一致,就证明这封信未被修改过。

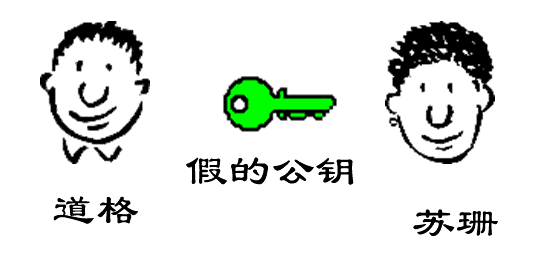

复杂的情况出现了。道格想欺骗苏珊,他偷偷使用了苏珊的电脑,用自己的公钥换走了鲍勃的公钥。此时,苏珊实际拥有的是道格的公钥,但是还以为这是鲍勃的公钥。因此,道格就可以冒充鲍勃,用自己的私钥做成 “数字签名”,写信给苏珊,让苏珊用假的鲍勃公钥进行解密。

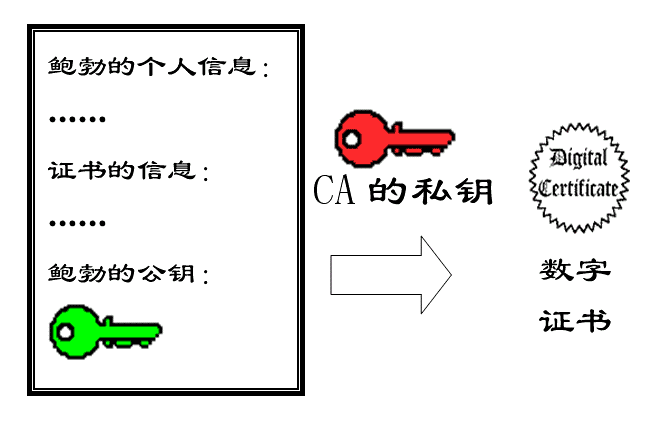

后来,苏珊感觉不对劲,发现自己无法确定公钥是否真的属于鲍勃。她想到了一个办法,要求鲍勃去找 “证书中心” (certificate authority,简称 CA),为公钥做认证。证书中心用自己的私钥,对鲍勃的公钥和一些相关信息一起加密,生成 “数字证书”(Digital Certificate)。

鲍勃拿到数字证书以后,就可以放心了。以后再给苏珊写信,只要在签名的同时,再附上数字证书就行了。

苏珊收信后,用CA的公钥解开数字证书,就可以拿到鲍勃真实的公钥了,然后就能证明”数字签名”是否真的是鲍勃签的。

数字签名的应用

下面,我们看一个应用”数字证书”的实例:https协议。这个协议主要用于网页加密。

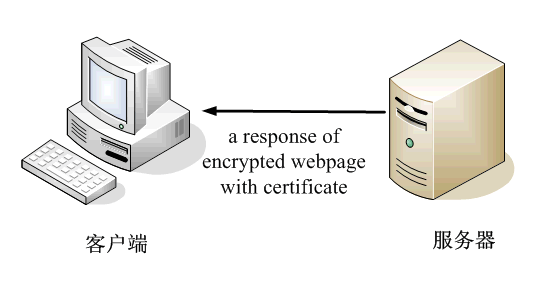

首先,客户端向服务器发出加密请求。

服务器用自己的私钥加密网页以后,连同本身的数字证书,一起发送给客户端。

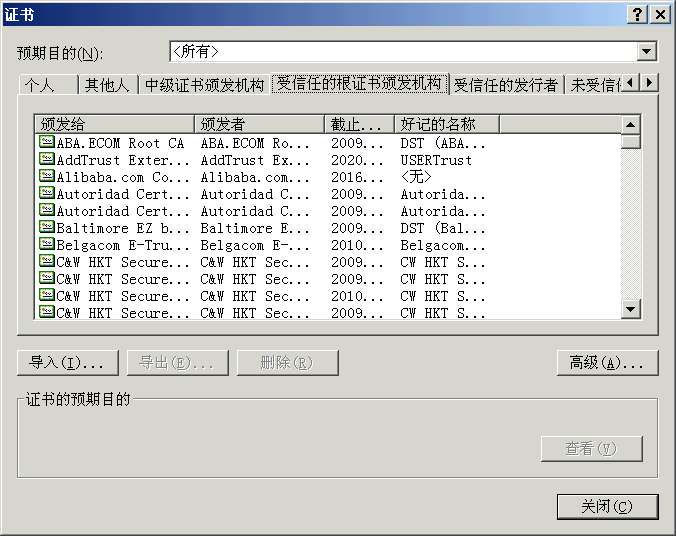

客户端(浏览器)的”证书管理器”,有”受信任的根证书颁发机构”列表。客户端会根据这张列表,查看解开数字证书的公钥是否在列表之内。

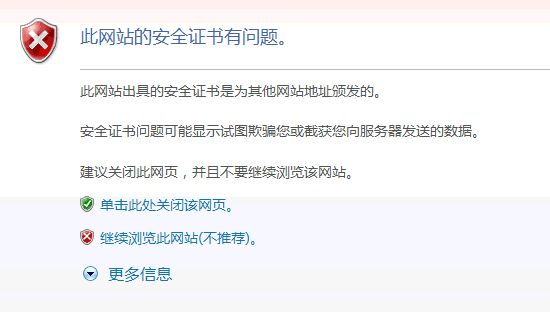

如果数字证书记载的网址,与你正在浏览的网址不一致,就说明这张证书可能被冒用,浏览器会发出警告。

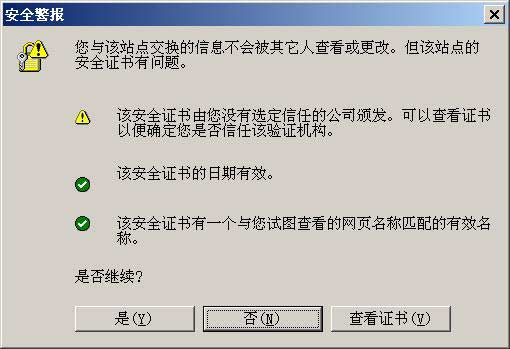

如果这张数字证书不是由受信任的机构颁发的,浏览器会发出另一种警告。

如果数字证书是可靠的,客户端就可以使用证书中的服务器公钥,对信息进行加密,然后与服务器交换加密信息。

总结

数字签名的用途

数字签名是用来验证服务端与客户端之间发送的报文信息是否被篡改了

数字签名的原理

server 对 client 发送一个报文,client 先用 Hash 算法对报文进行计算得到的值我们叫做信息摘要,接着用 server 的私钥对信息摘要进行加密得到密文我们叫做数字签名,server 就把报文+数字签名一起发送给客户端,client 用 server 的公钥先对数字签名进行解密,得到信息摘要,在对报文进行 Hash 计算,用计算得到的值和信息摘要进行对比,两者相同就证明报文没有被修改

为什么要用 Hash 算法

Hash 算法是一种不可逆的单向加密算法,一旦修改变原文一处内容,计算的 hash 值会发生巨大变化。而非对称加密的计算需要消耗大量的计算机资源,相比较而言效率非常低,所以采用 Hash 算法

原文: http://www.youdzone.com/signature.html

翻译: http://www.ruanyifeng.com/blog/2011/08/what_is_a_digital_signature.html

参考: https://www.jianshu.com/p/80aa37311151